在过去三年中,毫不起眼的电子邮件附件是恶意软件和其他类型恶意代码最常用的媒介之一。更具体地说,犯罪分子越来越多地通过以超文本标记语言 (HTML) 编码的附件来实施各种不同且日益复杂的网络犯罪,包括通过远程访问木马 (RAT) 进行身份欺诈、勒索软件攻击和网络钓鱼欺诈。令人担忧的是,这并非个别事件,也不是某个威胁代理实施的某种大规模攻击;如今,恶意 HTML 附件似乎成为 2023 年全球许多黑客的首选攻击方式。

在更复杂的情况下,当恶意内容本身就在 HTML 附件中时,这种手段有时被称为“HTML 走私”。虽然多年来早已被各种网络犯罪分子所熟知并使用,恶意 HTML 附件是随着知名黑客组织 NOBELIUM 发起鱼叉式网络钓鱼攻击而引起广泛关注的。近年来,这种手段被用于传播一系列臭名昭著的恶意软件,包括 Mekotio(臭名昭著的银行木马)、Trickbot 和 AsyncRAT/NJRAT。随着这类网络犯罪的增多,美国三分之一的家庭都感染过某种恶意软件,因此了解恶意 HTML 附件(和 HTML 走私)攻击的工作原理以及如何防范这种攻击非常重要。为此,我们编写了这份关于 HTML 附件和 HTML 走私的指南,让您无论在哪里访问电子邮件,都可以做好安全防护。

什么是恶意 HTML 附件?

恶意 HTML 附件是一种恶意软件,通常以附件的形式出现在电子邮件中。它们一般在用户点击受感染的 HTML 文件附件时被激活。一旦打开,用户就会通过外部托管的 JavaScript 库被重定向到黑客的网络钓鱼网站(或由攻击者控制的其他形式的恶意内容,如登录页面)。这种 HTML 网络钓鱼诈骗最常见的形式通常看起来像是 Microsoft 弹窗。该窗口会要求用户输入某种个人凭据/登录详细信息,以便下载黑客电子邮件中收到的 HTML 文件附件。一旦输入,用户的详细信息就会被发送给黑客,黑客会利用这些信息进一步实施犯罪,包括金融盗窃、身份欺诈和通过勒索软件进行敲诈。

什么是 HTML 走私?

HTML 走私是一种技术性更强的 HTML 附件恶意软件攻击,利用 HTML 5 和 JavaScript,使网络犯罪分子能够通过特殊编写的脚本(嵌入到 HTML 附件本身中)将恶意代码“走私”到受害者的计算机上。当受害者在网络浏览器中打开恶意 HTML 附件时,浏览器会解码嵌入的脚本,并在受害者的计算机上植入恶意内容。这样一来,黑客就可以绕过受害者的防火墙并构建恶意软件。

HTML 和 JavaScript 是受信任的日常计算中最常见、也是最重要的部分(在企业和个人使用的情况下),而这种类型的攻击正是利用了这一点。因此,HTML 走私可以绕过只检查基于流量的签名或传统的可疑附件类型(例如,.EXE、.ZIP 或 .DOCX)的标准安全控制软件(例如,Web 代理和电子邮件网关)。由于恶意文件是在通过受害者计算机上的浏览器加载后创建的,标准的安全解决方案只会记录良性的 HTML 和 JavaScript 流量。此外,更高级的网络犯罪技术(例如,“混淆”)可以让黑客成功隐藏恶意脚本,使其无法被更先进的安全软件检测到。

HTML 走私的工作原理是利用锚标签的“下载”属性并使用 JavaScript Blobs 在受害者的设备上植入恶意内容。一旦受害者点击“下载”属性,HTML 文件就会自动下载“href”标签中引用的恶意文件。使用 JavaScript 时也会执行类似的过程:JavaScript Blobs 存储恶意文件的编码数据,当这些数据传送到期望接收 URL 的 JavaScript API 时,就会被解码。这意味着恶意文件会自动下载,并使用 JavaScript 代码在受害者的设备上完成本地构建。

其他类型的恶意电子邮件附件

HTML 是将恶意软件“走私”到用户系统中的最常见附件类型之一,而了解其他同样危险的常见文件类型也很重要:

.EXE 文件

如前所述,在 Windows 操作系统中,.EXE 文件或可执行文件是一种很常见(也是大家熟知)的威胁媒介,您应该对此保持警惕。如果您在电子邮件中看到这些文件(无论是否来自可信发件人),都应避免下载和执行该文件。

.ISO 文件

ISO 文件通常用于存储和交换计算机磁盘驱动器上所有内容的副本,并分发系统(如 Apple 或 Windows)。由于 Windows 现在无需任何额外软件即可挂载这些文件,近年来这种类型的恶意软件附件越来越猖獗。但是,如果您是通过个人或专业电子邮件账户收到这些文件,并且没有要求提供整个系统,也没有对计算机进行分区以运行多个操作系统,那么就不需要这些文件。因此,在绝大多数情况下,切勿下载这些文件,而且要从收件箱中删除这些文件,因为这基本上肯定是恶意软件。

Microsoft Office 文件

由于 Microsoft Office 文件(例如,.DOCX、.XLSX 或 .PPTX)作为商业领域的标准文件格式在全球范围内广泛使用,因此也成为向毫无戒心的企业传递各种恶意软件的理想载体。它们也是最难防范的恶意文件之一,通常以紧急发票或最后通牒的形式出现,诱骗受害者打开这些文件。

如何防范恶意 HTML 附件

幸运的是,您可以采取一些措施来减轻和防范恶意 HTML 附件带来的威胁。

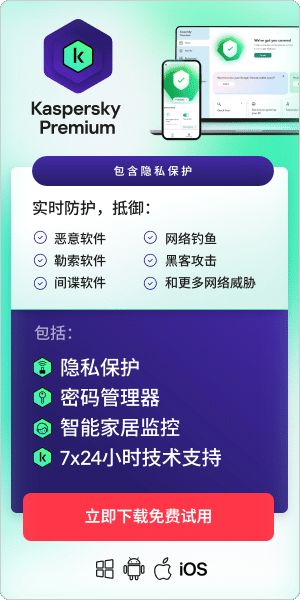

电子邮件扫描和保护系统

专门的电子邮件扫描和保护系统是抵御恶意电子邮件附件和嵌入式脚本的第一道防线。但如上所述,标准的安全系统不足以应对当今的网络犯罪分子带来的不断变化的威胁。如今,网络安全专家建议使用包含机器学习和静态代码分析的反病毒解决方案,这种解决方案会评估电子邮件的实际内容,而不仅仅是附件。如果需要先进的在线网络安全解决方案,我们推荐卡巴斯基优选版。该解决方案屡获殊荣,适用于企业和个人用户,这款高级软件包还提供远程协助和全天候支持。

严格的访问控制措施

即使出现数据泄露或凭据丢失的情况,只要将用户访问权限限制在必要的人员范围内,也能有效减少网络犯罪分子实际造成的损害。您还应确保有权访问重要系统的用户使用多重身份验证 (MFA)(有时也称为双重身份验证 (2FA)),通过为网络安全策略增加另一层防护来进一步降低风险。此外,要避免重要资产因员工错误的访问行为(尤其是远程工作的员工)而受到影响,使用虚拟专用网络或 VPN 是很有效的方法。卡巴斯基的 VPN 允许用户通过加密的数字隧道远程连接到公司的服务器。无论用户身在何处,该隧道都能保护他们的系统免受公共 Wi-Fi 和不安全互联网连接的潜在危害。

网络安全培训和最佳实践

要保护宝贵的资产免受 HTML 附件攻击,最简单的方法之一是对员工(或您自己)进行网络安全最佳实践和可疑电子邮件、文件和附件识别方面的培训。这包括不与同事分享任何密码或业务登录凭据,不将同一个密码用于多个软件或账户(建议使用密码管理器或保管库,可以对密码进行加密,并在需要时自动填写每个密码),并且始终使用强密码或密码短语(长度为 10-12 个字符,包含特殊字符、数字、大写和小写字母的组合)。

有关 HTML 附件的常见问题解答

什么是 HTML 附件?

HTML 附件是附加在电子邮件中、以超文本标记语言 (HTML) 编码的文件。近几年来,恶意 HTML 附件(包含嵌入式恶意软件或基于 JavaScript 的钓鱼网站链接)已成为网络犯罪分子试图绕过电子邮件防火墙和保护系统的常用媒介。

HTML 文件可能包含病毒吗?

是的,HTML 文件可能包含病毒和其他类型的恶意软件,包括网络钓鱼欺诈和勒索软件。这种类型的网络攻击被称为恶意 HTML 附件或 HTML 走私攻击。它涉及使用 JavaScript 链接来伪造登录窗口或嵌入式恶意软件,从而窃取用户的凭据和个人文件。

HTML 文件会有危险吗?

是的,HTML 文件(包括电子邮件中的附件)可能会对您的系统造成极大的威胁。近年来,网络安全专家发现,利用恶意 HTML 附件窃取个人数据的复杂网络攻击呈现上升趋势。这类攻击通常被称为 HMTL 走私。

什么是 HTML 走私?

HTML 走私是一种日益猖獗的网络攻击形式,它利用超文本标记语言(通常是 HTML 5)和 JavaScript 将各种形式的恶意软件“走私”到用户系统中。它可以绕过传统的电子邮件保护协议,允许黑客绕过受害者的防火墙并在本地完成恶意软件的构建。

相关文章:

推荐的产品: