2017年上半年,制造业企业最容易遭受网络威胁攻击:根据卡巴斯基实验室题为“2017年上半年工业自动化系统威胁情况”报告,遭受攻击的工业控制系统计算机中,来自制造业的占三分之一。

2017年上半年,制造业企业最容易遭受网络威胁攻击:根据卡巴斯基实验室题为“2017年上半年工业自动化系统威胁情况”报告,遭受攻击的工业控制系统计算机中,来自制造业的占三分之一。我们记录到的攻击者活动高峰出现在3月份,之后从3月至6月,遭受攻击的计算机比例逐渐下降。

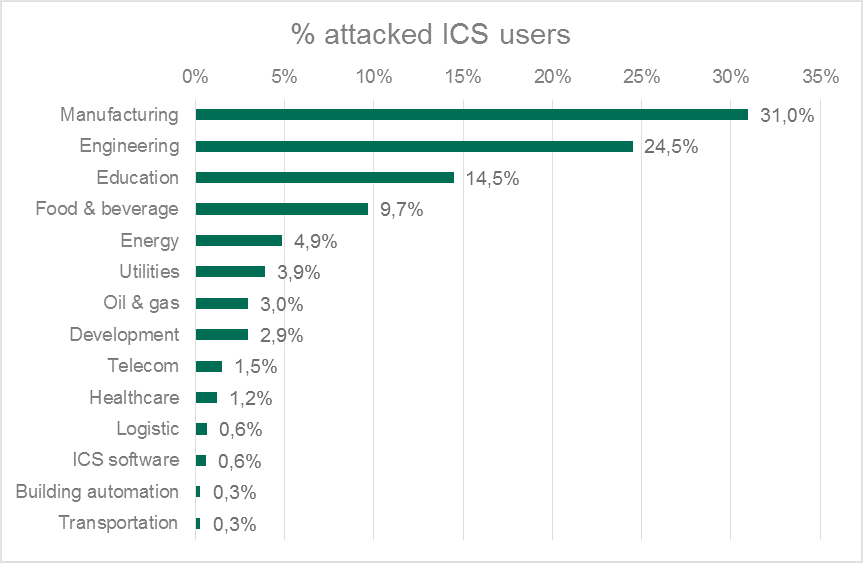

今年前六个月,卡巴斯基实验室产品在37.6%的工业控制系统计算机上拦截了攻击。我们会从这些计算机上接收匿名信息,总数量达到数万。这一数据与上一期相比,几乎没有变化——较2016年下半年相比,下降了1.6个百分点。受攻击的目标大多都是制造各种原料、设备和商品的制造企业。其他遭受影响较严重的行业还包括工程行业、教育业以及食品和饮料行业。能源企业的工业计算机遭受的攻击占全部攻击的近5%。

2017年上半年不同行业ICS计算机遭受攻击的比例分布

工业计算机遭受攻击最严重的前三个国家保持不变,仍然为越南(71%)、阿尔及利亚(67.1%)和摩洛哥(65.4%)。根据卡巴斯基实验室公布的数据,研究人员发现中国(57.1%)工业系统遭受攻击的比例有所增加,位列第五位。安全专家还发现,威胁的主要来源为互联网:我们在20.4%的工业控制系统计算机上拦截过试图下载恶意软件或访问已知恶意内容或钓鱼网络资源的行为。这种感染类型的统计数据较高的原因在于企业和工业网络之间的接口,工业网络中可以访问有限的互联网资源,通过移动电话运营商的网络将工业网络上的计算机连接到互联网。

卡巴斯基实验室在2017年前六个月共在工业自动化系统中检测到约18,000种不同的恶意软件变种,这些恶意软件属于2,500多个不同的恶意软件家族。

勒索软件攻击

今年上半年,全球面临一波勒索软件疫情,这种威胁也影响了工业企业。根据卡巴斯基实验室工业控制系统计算机应急响应团队(ICS CERT)的研究,遭受加密木马攻击的工业控制系统计算机数量显著增加,在3月份增加了3倍。总体来看,安全专家共发现33种属于不同家族的加密勒索软件。大多数加密木马都通过伪装成企业通讯的垃圾邮件进行传播,这些邮件中或者包含恶意附件,或者包含指向恶意软件下载器的链接。

2017年上半年勒索软件主要统计数据包括:

- 位于企业和组织的工业基础设施中的计算机中,有5%至少遭遇了一次加密勒索软件攻击。

- 全球63个国家的ICS计算机面临着众多加密的勒索软件的攻击,其中最臭名昭著的是WannaCry和ExPetr攻击行动。

- WannaCry攻击在加密勒索软件家族中名列前茅,工业基础设施中遭受其攻击的计算机占4%。 受影响最严重的组织包括医疗机构和政府部门。

- ExPetr是今年上半年另一种臭名昭著的加密勒索软件,遭受攻击的企业中,至少有50%来自制造行业以及石油和天然气行业。

- 排名前十位的加密木马家族包括其他勒索软件家族,例如Locky和Gerber,这些威胁从2016年就开始活动,并且为网络罪犯带来最高的收益。

“2017年上半年,我们看到工业系统的保护是如何的薄弱:几乎所有受影响的工业计算机都是意外被感染的,是最初针对家庭用户和企业网络的攻击所造成的。在这个意义上,WannaCry和ExPetr这种毁灭性攻击被证明是具有参考性,其攻击会导致全球企业生产中断,物流停滞,医疗机构关闭。这种攻击的结果可能引发入侵者进一步的行动。 由于在采取预防措施方面,我们已经落后了,所以企业需要考虑现在采取主动防御措施,避免未来“救火”,”卡巴斯基实验室关键基础设施防御部门负责人Evgeny Goncharov说。

为了保护工业控制系统环境不受网络攻击的危害,卡巴斯基实验室ICS CERT建议企业采取以下措施:

- 获取运行的网络服务清单,特别注意那些提供远程访问文件系统对象的服务。

- 审计ICS组件访问隔离,企业工业网络中的网络行为以及边界以及同使用可移动存储媒介和移动设备相关的策略和措施。

- 确认对工业网络的远程访问安全性,将远程管理工具的使用限制到最少,或者完全禁用。

- 确保端点安全解决方案保持更新。

- 使用高级保护手段:部署提供网络流量监控的工具,检测工业网络中的网络攻击。

卡巴斯基实验室ICS CERT 2017年上半年报告简要参见Securelist.com.

卡巴斯基实验室ICS CERT发表的完整版报告参见我们的网站。