2016年,针对企业的勒索软件攻击数量增长了三倍

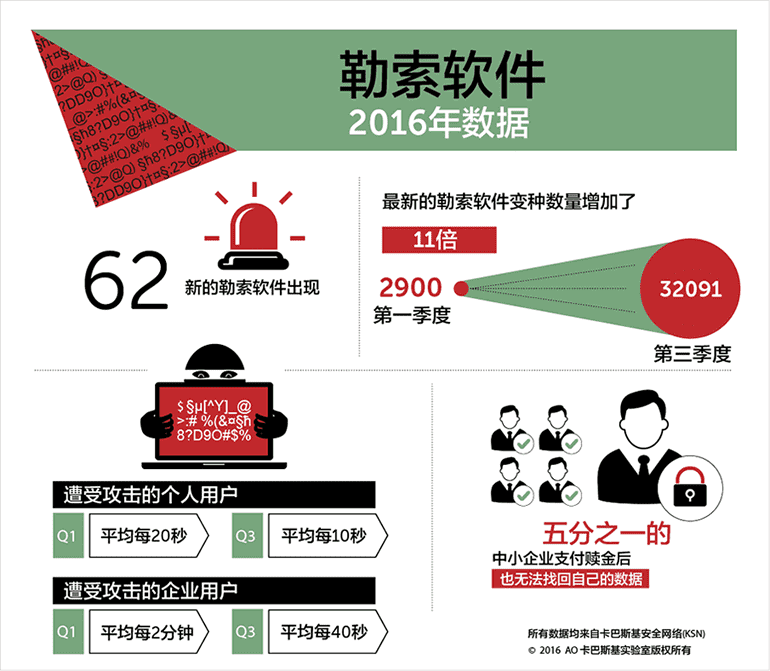

2016年,针对企业的勒索软件攻击数量增长了三倍。这意味着,在1月份,平均每2分钟企业遭受一次攻击,而到了10月份,平均每40秒就有企业遭受一次攻击。对个人用户来说,则是从每20秒遭受一次攻击,变更为每10秒遭受一次攻击。2016年,有超过62个最新的勒索软件家族出现。这种威胁增长迅速,所以卡巴斯基实验室将勒索软件作为2016年主要话题之一。

卡巴斯基实验室年度话题报告是卡巴斯基一年一度的卡巴斯基安全公告的一部分。卡巴斯基安全公告回顾过去一年的主要威胁和数据,并且对2017年的威胁情况进行预测。

在2016年的众多趋势中,勒索软件服务商业模型吸引了大量缺乏技术、资源或主观意识自己开发勒索软件工具的网络罪犯。根据这种商业模型,代码编写者可以按照客户“需求”提供恶意产品,将修改过的勒索软件销售给网络罪犯。网络罪犯再利用垃圾邮件或网站对其进行传播,同时向恶意软件编写者支付佣金,恶意软件编写者也从中受益。

“这种经典的“联盟”商业模型对勒索软件业务同其他类型恶意软件业务一样,同样非常有效。勒索软件受害者经常会支付赎金,确保了系统中的现金流动。这样,不可避免地导致几乎每天都有最新的勒索软件上线,”卡巴斯基实验室资深恶意软件分析师Fedor Sinitsyn说。

2016年勒索软件的演化

2016年,勒索软件继续在全球肆虐,变得更为复杂和多样,对企业用户和个人用户数据以及设备安全造成极大威胁。

- 针对企业的攻击数量显著增加。根据卡巴斯基实验室研究,全球每五家企业中,就有一家遭遇过由于勒索软件攻击造成的IT安全事故。小型企业中,每五家就有一家即使支付了赎金,也拿不回自己的文件。

- 有些行业领域遭受的攻击比其他行业严重,但是研究显示,没有所谓的低风险行业:其中,遭受攻击最高的比例为23%(教育行业),遭受攻击比例最低的为16%(零售和休闲行业)。

- 开发出来用于系统管理员演示勒索软件攻击的“教育性质”的勒索软件很快被网络罪犯所利用,导致大量勒索软件出现,例如Ded Cryptor和Fantom。

- 2016年勒索软件攻击中使用的最新攻击手段包括磁盘加密。在这种攻击中,攻击者不仅仅是加密一些文件,而是将所有文件全部加密,例如Petya勒索软件。Dcryptor(又被成为Mamba)则更进一步,锁定整个磁盘驱动器,同时暴力破解密码,远程访问受害者的计算机。

- 勒索软件Shade在发现受感染计算机属于金融服务机构后,会改变自己的攻击策略,下载和安装间谍软件,而不是加密受害者的文件。

- 质量较低的勒索软件数量有所增加。复杂程度不高的勒索软件中经常包含缺陷,在勒索信息中存在粗心导致的错误,表明受害者找回自己数据的可能性渺茫。

幸运的是,2016年,全球开始联合起来进行反击。于今年七月启动的拒绝勒索软件项目将执法机关和供应商联合起来,共同追踪和干扰勒索软件,帮助个人用户找回自己的数据,扰乱网络罪犯的盈利模式。

卡巴斯基实验室针对小型企业最新版产品增强了反加密恶意软件功能。此外,我们还发布了全新的免费反恶意软件工具,供企业下载使用,不管企业使用何种安全解决方案。

“卡巴斯基2016年安全公告――年度话题:勒索软件的演化”报告全文参见这里。该报告还包括如何应对这类威胁的建议,并且解释了为什么不要支付赎金。

更多关于拒绝勒索软件项目的详情,请参见这里。

卡巴斯基2016安全公告还包括发表于11月16日的2017年威胁预测,详见这里。报告还包括将于12月发布的报告总结、概览和统计数据。